零信任網路|在不受信任的網路中建構安全系統, 2/e (Zero Trust Networks: Building Secure Systems in Untrusted Networks, 2/e)

Razi Rais, Christina Morillo, Evan Gilman, Doug Ba...

- 出版商: 歐萊禮

- 出版日期: 2025-11-24

- 定價: $680

- 售價: 7.9 折 $537

- 語言: 繁體中文

- 頁數: 344

- ISBN: 6264251968

- ISBN-13: 9786264251969

-

相關分類:

資訊安全

- 此書翻譯自: Zero Trust Networks: Building Secure Systems in Untrusted Networks, 2/e (Paperback)

立即出貨 (庫存 > 10)

買這商品的人也買了...

-

無瑕的程式碼-敏捷軟體開發技巧守則 + 番外篇-專業程式設計師的生存之道 (雙書合購)

無瑕的程式碼-敏捷軟體開發技巧守則 + 番外篇-專業程式設計師的生存之道 (雙書合購)$940$700 -

無瑕的程式碼-整潔的軟體設計與架構篇 (Clean Architecture: A Craftsman's Guide to Software Structure and Design)

無瑕的程式碼-整潔的軟體設計與架構篇 (Clean Architecture: A Craftsman's Guide to Software Structure and Design)$580$452 -

網站可靠性工程工作手冊|導入 SRE 的實用方法 (The Site Reliability Workbook)

網站可靠性工程工作手冊|導入 SRE 的實用方法 (The Site Reliability Workbook)$780$616 -

資料密集型應用系統設計 (Designing Data-Intensive Applications: The Big Ideas Behind Reliable, Scalable, and Maintainable Systems)

資料密集型應用系統設計 (Designing Data-Intensive Applications: The Big Ideas Behind Reliable, Scalable, and Maintainable Systems)$980$774 -

Test-Driven Development 學習手冊

Test-Driven Development 學習手冊$580$458 -

Kubernetes 建置與執行 : 邁向基礎設施的未來, 3/e (Kubernetes: Up and Running: Dive Into the Future of Infrastructure, 3/e)

Kubernetes 建置與執行 : 邁向基礎設施的未來, 3/e (Kubernetes: Up and Running: Dive Into the Future of Infrastructure, 3/e)$580$458 -

CYBERSEC 2024 臺灣資安年鑑 ─ AI 資安 2024 徹底剖析生成式 AI 資安攻防態勢

CYBERSEC 2024 臺灣資安年鑑 ─ AI 資安 2024 徹底剖析生成式 AI 資安攻防態勢$179$161 -

威脅建模|開發團隊的實務指南 (Threat Modeling: A Practical Guide for Development Teams)

威脅建模|開發團隊的實務指南 (Threat Modeling: A Practical Guide for Development Teams)$680$537 -

資料工程基礎|規劃和建構強大、穩健的資料系統 (Fundamentals of Data Engineering)

資料工程基礎|規劃和建構強大、穩健的資料系統 (Fundamentals of Data Engineering)$980$774 -

先整理一下?|個人層面的軟體設計考量 (Tidy First?: A Personal Exercise in Empirical Software Design)

先整理一下?|個人層面的軟體設計考量 (Tidy First?: A Personal Exercise in Empirical Software Design)$480$379 -

超圖解網路安全入門:從基本觀念、網路攻擊手法到資安防護,一本全掌握!

超圖解網路安全入門:從基本觀念、網路攻擊手法到資安防護,一本全掌握!$380$300 -

CYBERSEC 2025 臺灣資安年鑑 ─ 全球地緣政治衝突激化,國家級駭客鎖定企業

CYBERSEC 2025 臺灣資安年鑑 ─ 全球地緣政治衝突激化,國家級駭客鎖定企業$179$161 -

資訊安全管理領導力實戰手冊

資訊安全管理領導力實戰手冊$599$473 -

究極 Web 資安心智圖學習法!嚴選12大主題 × 7張心智圖 × 7個實戰,核心技能無痛升級(iThome鐵人賽系列書)

究極 Web 資安心智圖學習法!嚴選12大主題 × 7張心智圖 × 7個實戰,核心技能無痛升級(iThome鐵人賽系列書)$620$483 -

LLM 資安教戰手冊|打造安全的 AI 應用程式 (The Developer's Playbook for Large Language Model Security)

LLM 資安教戰手冊|打造安全的 AI 應用程式 (The Developer's Playbook for Large Language Model Security)$580$458 -

AI 工程|從基礎模型建構應用 (AI Engineering : Building Applications with Foundation Models)

AI 工程|從基礎模型建構應用 (AI Engineering : Building Applications with Foundation Models)$1,200$948 -

LLM 語意理解與生成技術完全開發 (Hands-On Large Language Models)

LLM 語意理解與生成技術完全開發 (Hands-On Large Language Models)$980$774 -

建構可擴展系統|設計分散式架構 (Foundations of Scalable Systems: Designing Distributed Architectures)

建構可擴展系統|設計分散式架構 (Foundations of Scalable Systems: Designing Distributed Architectures)$780$616 -

最強 AI 組合技!NotebookLM / Gemini / Nano Banana / Veo 3 【影音生成進化版】

最強 AI 組合技!NotebookLM / Gemini / Nano Banana / Veo 3 【影音生成進化版】$499$424 -

比 RAG 更強 - 知識增強 LLM 型應用程式實戰

比 RAG 更強 - 知識增強 LLM 型應用程式實戰$980$774 -

BDD in Action, 2/e (中文版)

BDD in Action, 2/e (中文版)$960$748 -

GitHub Copilot 學習手冊|效率倍增的 AI 程式設計力 (Learning Github Copilot: Multiplying Your Coding Productivity Using AI)

GitHub Copilot 學習手冊|效率倍增的 AI 程式設計力 (Learning Github Copilot: Multiplying Your Coding Productivity Using AI)$720$568 -

現代 AI 是這麼做出來的 - 從訓練、演算法到微調全實作

現代 AI 是這麼做出來的 - 從訓練、演算法到微調全實作$880$695 -

零花費上手!Gemini 3 / NotebookLM / Nano Banana Pro / Veo 3.x 最強 AI 組合技,打造全能工作流

零花費上手!Gemini 3 / NotebookLM / Nano Banana Pro / Veo 3.x 最強 AI 組合技,打造全能工作流$560$442 -

雲端原生資安指南|CNAPP 打造 DevSecOps 零死角防護 (Cloud Native Application Protection Platforms: A Guide to CNAPPs and the Foundations of Comprehensive Cloud Security)

雲端原生資安指南|CNAPP 打造 DevSecOps 零死角防護 (Cloud Native Application Protection Platforms: A Guide to CNAPPs and the Foundations of Comprehensive Cloud Security)$580$458

資訊安全書展|中文簡體2書75折 英文2書85折 詳見活動內容 »

-

CYBERSEC 2026 臺灣資安年鑑 ─ AI 代理改寫資安戰局 掌握10大關鍵風險

CYBERSEC 2026 臺灣資安年鑑 ─ AI 代理改寫資安戰局 掌握10大關鍵風險$179$161 -

CYBERSEC 2025 臺灣資安年鑑 ─ 全球地緣政治衝突激化,國家級駭客鎖定企業

CYBERSEC 2025 臺灣資安年鑑 ─ 全球地緣政治衝突激化,國家級駭客鎖定企業$179$161 -

CYBERSEC 2024 臺灣資安年鑑 ─ AI 資安 2024 徹底剖析生成式 AI 資安攻防態勢

CYBERSEC 2024 臺灣資安年鑑 ─ AI 資安 2024 徹底剖析生成式 AI 資安攻防態勢$179$161 -

CYBERSEC 2022 臺灣資安年鑑 ─ 零信任資安時代來臨:信任邊界徹底瓦解,安全需源自反覆驗證

CYBERSEC 2022 臺灣資安年鑑 ─ 零信任資安時代來臨:信任邊界徹底瓦解,安全需源自反覆驗證$179$161 -

CYBERSEC 2021 臺灣資安年鑑 ─ 資安絕地大反攻:新一代主動式資安防禦概念來了!

CYBERSEC 2021 臺灣資安年鑑 ─ 資安絕地大反攻:新一代主動式資安防禦概念來了!$179$161 -

78折

未來數位科技活用大全:從 AI 協作、程式設計、資訊安全到大數據分析, 2/e

78折

未來數位科技活用大全:從 AI 協作、程式設計、資訊安全到大數據分析, 2/e$600$468 -

79折

混合雲安全架構|零信任原則的安全設計方法與實作 (Security Architecture for Hybrid Cloud: A Practical Method for Designing Security Using Zero Trust Principles)

79折

混合雲安全架構|零信任原則的安全設計方法與實作 (Security Architecture for Hybrid Cloud: A Practical Method for Designing Security Using Zero Trust Principles)$780$616 -

79折

駭客的 Linux 基礎入門必修課, 2/e (Linux Basics for Hackers : Getting Started with Networking, Scripting, and Security in Kali, 2/e)

79折

駭客的 Linux 基礎入門必修課, 2/e (Linux Basics for Hackers : Getting Started with Networking, Scripting, and Security in Kali, 2/e)$520$410 -

78折

Graylog 整合應用實戰:打造視覺化與智慧化的新世代資安監控平台

78折

Graylog 整合應用實戰:打造視覺化與智慧化的新世代資安監控平台$650$507 -

79折

雲端原生資安指南|CNAPP 打造 DevSecOps 零死角防護 (Cloud Native Application Protection Platforms: A Guide to CNAPPs and the Foundations of Comprehensive Cloud Security)

79折

雲端原生資安指南|CNAPP 打造 DevSecOps 零死角防護 (Cloud Native Application Protection Platforms: A Guide to CNAPPs and the Foundations of Comprehensive Cloud Security)$580$458 -

79折

零信任網路|在不受信任的網路中建構安全系統, 2/e (Zero Trust Networks: Building Secure Systems in Untrusted Networks, 2/e)

79折

零信任網路|在不受信任的網路中建構安全系統, 2/e (Zero Trust Networks: Building Secure Systems in Untrusted Networks, 2/e)$680$537 -

66折

看不見的戰場:社群、AI 與企業資安危機

66折

看不見的戰場:社群、AI 與企業資安危機$750$495 -

79折

數位國土保衛戰:從數位身分證、AI到電子投票,揭開臺灣數位化暗藏的國安危機

79折

數位國土保衛戰:從數位身分證、AI到電子投票,揭開臺灣數位化暗藏的國安危機$420$331 -

78折

裂縫碎光:資安數位生存戰

78折

裂縫碎光:資安數位生存戰$550$429 -

79折

LLM 資安教戰手冊|打造安全的 AI 應用程式 (The Developer's Playbook for Large Language Model Security)

79折

LLM 資安教戰手冊|打造安全的 AI 應用程式 (The Developer's Playbook for Large Language Model Security)$580$458 -

78折

究極 Web 資安心智圖學習法!嚴選12大主題 × 7張心智圖 × 7個實戰,核心技能無痛升級(iThome鐵人賽系列書)

78折

究極 Web 資安心智圖學習法!嚴選12大主題 × 7張心智圖 × 7個實戰,核心技能無痛升級(iThome鐵人賽系列書)$620$483 -

79折

資訊安全管理領導力實戰手冊

79折

資訊安全管理領導力實戰手冊$599$473 -

78折

一個人的藍隊:企業資安防護技術實戰指南(iThome鐵人賽系列書)

78折

一個人的藍隊:企業資安防護技術實戰指南(iThome鐵人賽系列書)$650$507 -

7折

資安密碼-隱形帝國:AI數位鑑識、社交工程攻防與現代密碼技術實戰

7折

資安密碼-隱形帝國:AI數位鑑識、社交工程攻防與現代密碼技術實戰$550$385 -

78折

資安鑑識分析:數位工具、情資安全、犯罪偵防與證據追蹤

78折

資安鑑識分析:數位工具、情資安全、犯罪偵防與證據追蹤$560$436 -

85折

鋼索上的管理課【全新增訂版+資安風險升級主題】:韌性與敏捷管理的洞見與實踐

85折

鋼索上的管理課【全新增訂版+資安風險升級主題】:韌性與敏捷管理的洞見與實踐$480$408 -

78折

營養師不開菜單後的 Next.js 全端轉職攻略:從專案規劃、畫面設計、資安到 SEO,挑戰一人 Side Project (iThome鐵人賽系列書)

78折

營養師不開菜單後的 Next.js 全端轉職攻略:從專案規劃、畫面設計、資安到 SEO,挑戰一人 Side Project (iThome鐵人賽系列書)$680$530 -

78折

從零開始 OCS Inventory:打造資訊資產管理 × 資安 CVE 漏洞通報(iThome鐵人賽系列書)

78折

從零開始 OCS Inventory:打造資訊資產管理 × 資安 CVE 漏洞通報(iThome鐵人賽系列書)$650$507 -

79折

Beyond XSS:探索網頁前端資安宇宙

79折

Beyond XSS:探索網頁前端資安宇宙$880$695 -

78折

工控資安銳視角:石化場域 OT / ICS 學習筆記

78折

工控資安銳視角:石化場域 OT / ICS 學習筆記$680$530

商品描述

全面升級最新的資安挑戰與雲端時代需求 !

🔐 更貼近實務:補充真實案例,幫助企業在混合雲、多重裝置環境下落實零信任網路。

🌐 涵蓋更廣:延伸到容器、微服務、API安全,符合現今IT架構的核心場景。

⚡ 工具與方法更完整:介紹新一代的存取控制、監控與驗證技術,並搭配實作建議。

📈 策略到落地:從概念、架構到部署細節,提供領導者與技術人員都能立即採用的路線圖。

幫助你從單純的「安全架構」思維,升級到面對不可預測威脅的長期戰略。

「零信任不僅是一種策略,更是一種思維方式──它挑戰既有假設,檢視每一次互動,並守護我們的數位系統免受隱藏威脅的攻擊。本書為技術長、工程師,以及所有正踏上零信任旅程的 IT 專業人員,提供實用的指引。」

——Ann Johnson,微軟資安事業群副總裁

「本書以淺顯易懂的語言,包裝了零信任安全的核心概念。不論是初學者還是專業人士,都是必讀的權威著作。」

——Karan Dwivedi,Google資安工程經理

這本實用指南深入解析零信任安全模型。零信任是一種資安思維的根本轉變:它摒棄傳統「邊界防護」的概念,要求我們「永遠假設已被攻破」以及「從不盲目信任,而要持續驗證」。

全新修訂的第二版,納入更多情境案例、真實範例,以及對關鍵概念更全面的解說,幫助讀者完整理解零信任架構:

.探討零信任模型的核心概念,包括:信任引擎(trust engine)、政策引擎(policy engine)、具情境感知的代理(context-aware agents)。

.了解如何將安全性嵌入系統運作之中,每章最後皆附有引導式情境範例。

.學習如何從傳統的邊界式網路,遷移到真正上線運作的零信任架構。

.透過案例研究,洞察各組織導入零信任的實際經驗。

.認識由 NIST、CISA、DoD等單位提出的各種零信任架構、標準與框架。

作者簡介

Razi Rais 是微軟資安專家,具二十年以上產品開發經驗。

Christina Morillo 為企業資安與科技領袖,累積超過二十年業界經驗。

Evan Gilman 在職涯中持續於嚴苛環境中建構並營運系統。

Doug Barth 是一位熱愛學習與知識分享的軟體工程師。

目錄大綱

前言

翻譯風格說明

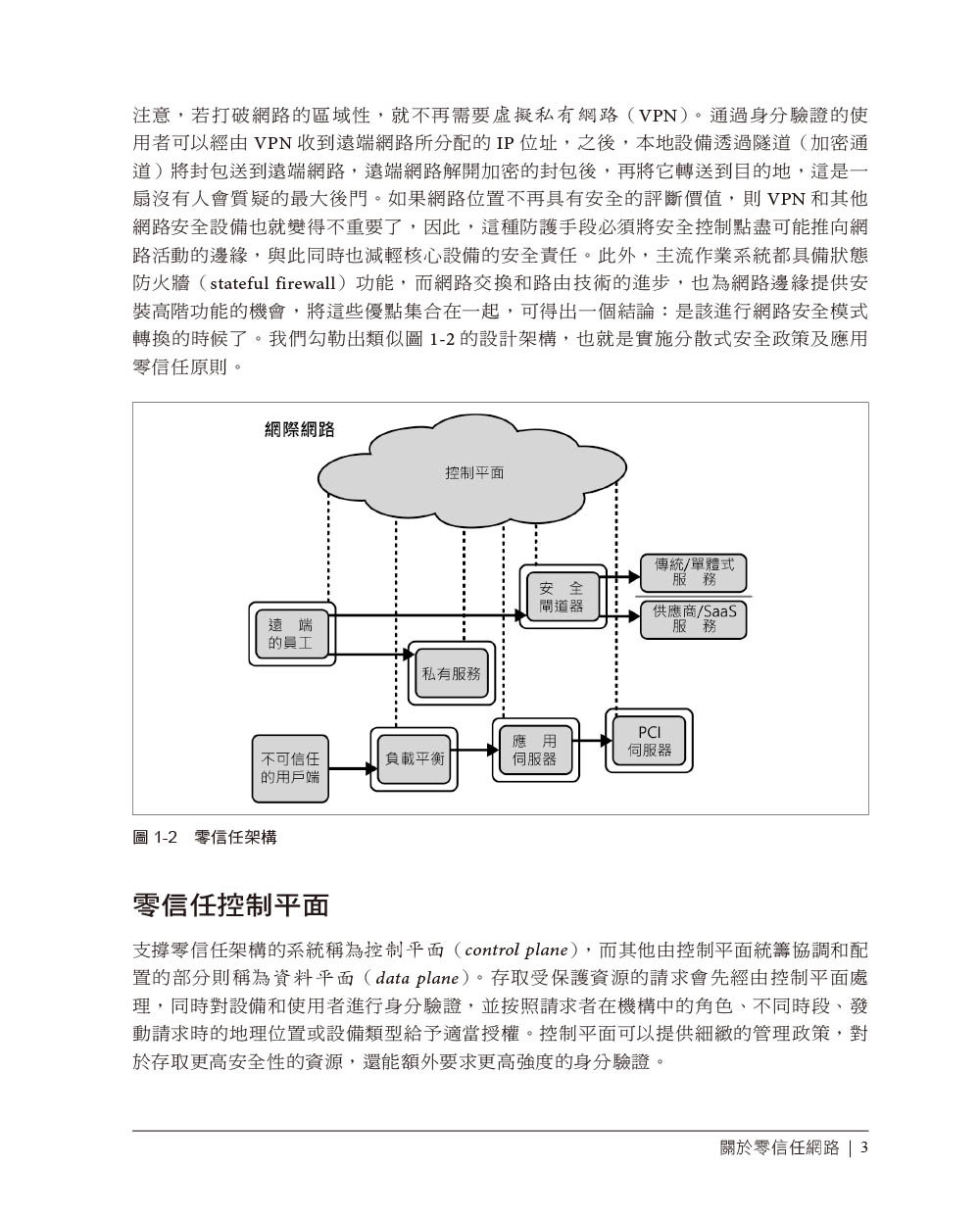

第一章 零信任的基礎概念

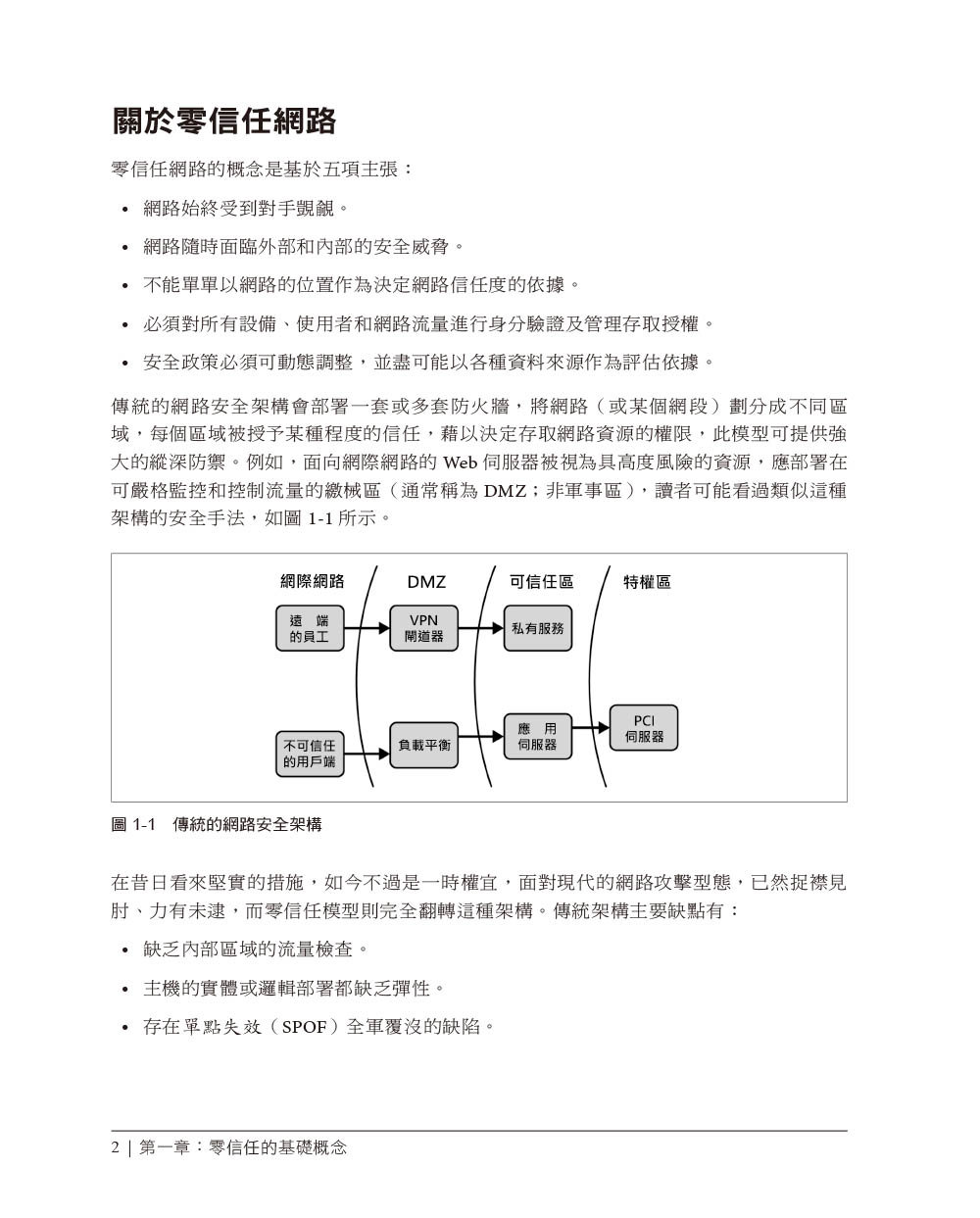

關於零信任網路

邊界安全模型的演進

威脅形態的演變

邊界安全模型的缺點

信任在哪裡

利用自動化推動零信任網路

邊界安全模型和零信任模型的比較

應用於雲端環境

零信任在國家資安所扮演的角色

重點回顧

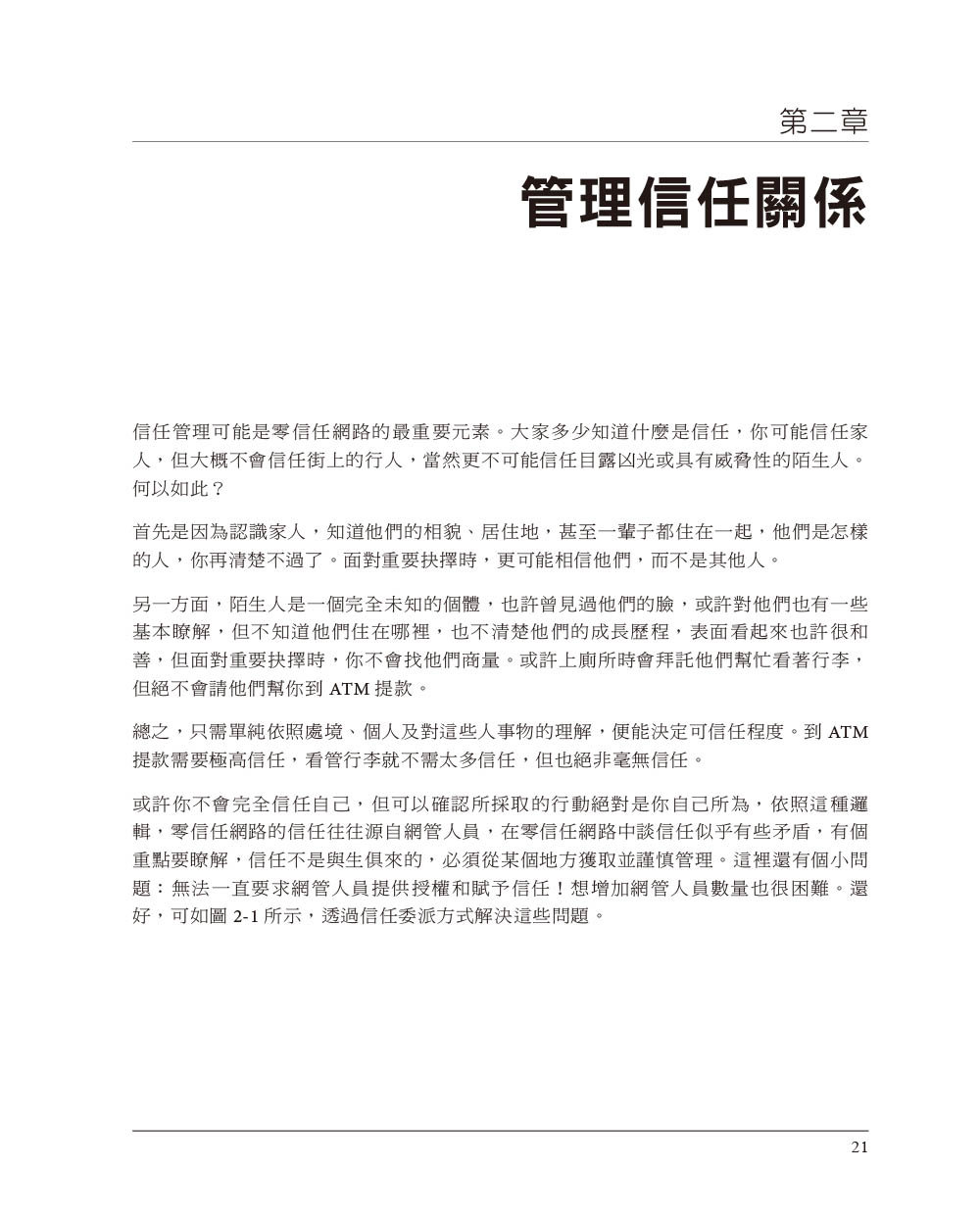

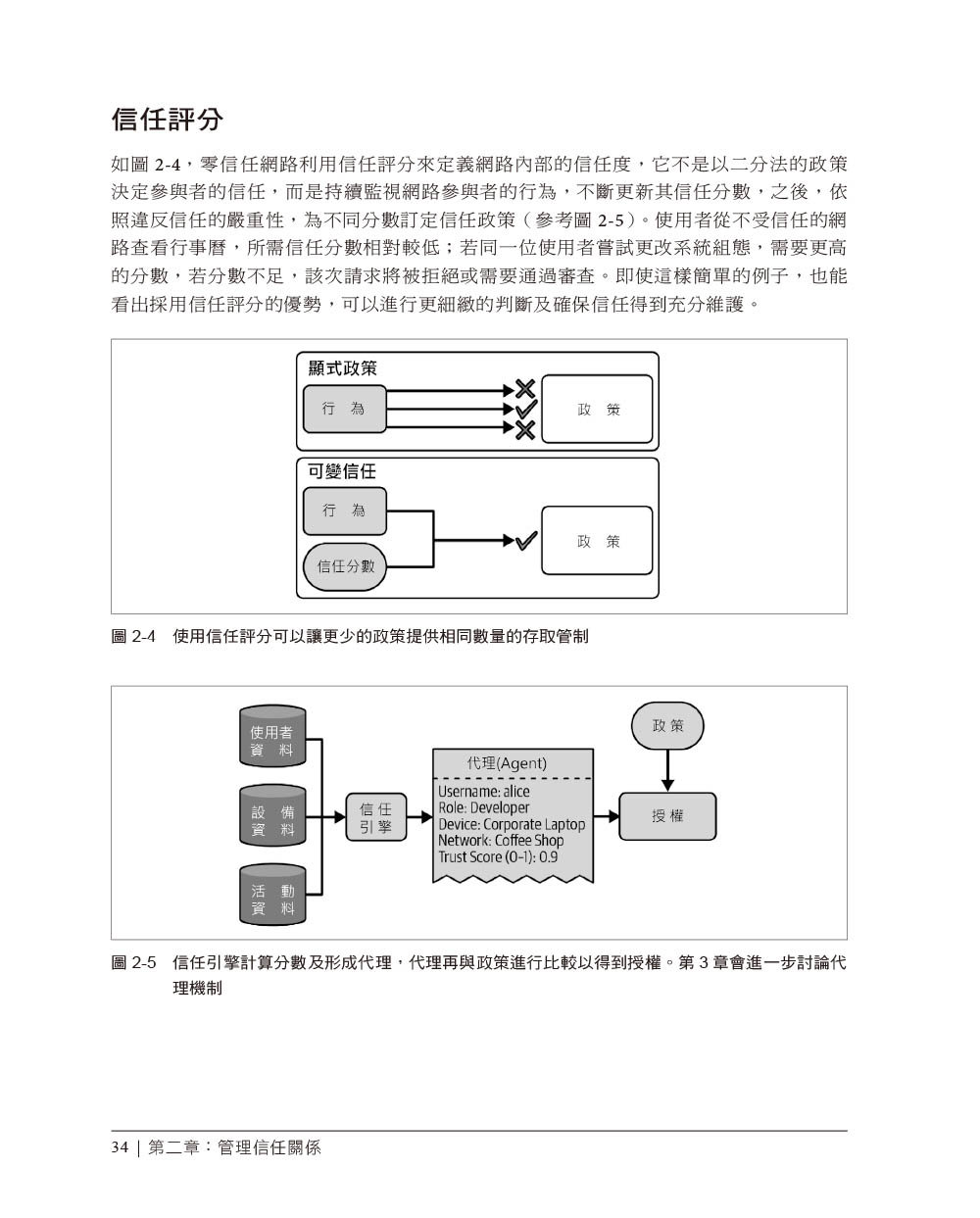

第二章 管理信任關係

威脅模型

高強度的身分驗證機制

身分驗證式的信任

最小權限

重點回顧

第三章 情境感知代理員

關於代理員

如何公開代理資訊

重點回顧

第四章 執行授權決策

授權系統的架構

政策執行組件

政策引擎

信任引擎

資料儲存系統

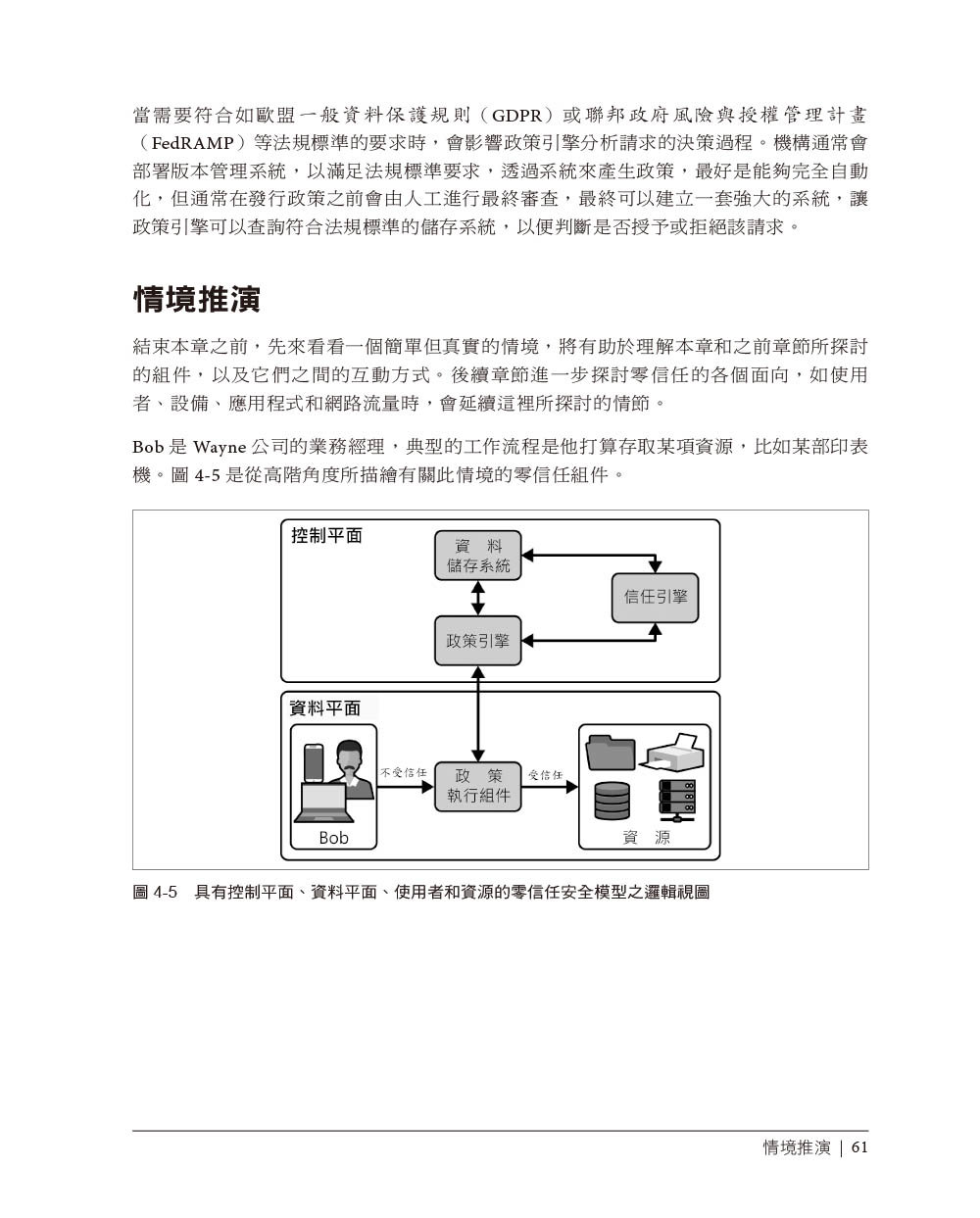

情境推演

重點回顧

第五章 對設備的信任

初導入設備的信任

利用控制平面來驗證設備

資產管理

評量及更新設備的信任度

軟體組態管理

利用設備資料進行使用者授權

信任信號

情境推演

重點回顧

第六章 對使用者的信任

權威的身分管理機構

私有系統的使用者身分初始化

保存身分證明

身分驗證時機

驗證身分的方法

帶外的身分驗證

群組式的認證和授權

積極參與、主動回報

信任信號

情境推演

重點回顧

第七章 對應用程式的信任

應用程式的發展管線

信任原始碼

信任建構系統

信任軟體分發

人工在發行流程的角色

信任軟體執行個體

執行期的安全性

安全軟體發展生命週期(SSDLC)

保護應用程式和資料隱私

情境推演

重點回顧

第八章 對網路流量的信任

加密與身分驗證

不加密難保真實性

起始封包的信任問題

零信任在網路模型的位置

通訊協定

信任雲端流量的挑戰與考量

CASB和同盟身分識別模式

封包過濾

情境推演

重點回顧

第九章 實現零信任網路

朝向零信任網路的第一步:瞭解當前網路

實作階段:應用程式的身分驗證和授權

案例研討

案例一:Google BeyondCorp

案例二:PagerDuty的雲端無關網路

重點回顧

第十章 駭客眼中的零信任網路

潛在的陷阱與危機

攻擊向量

身分識別及存取權

網路和基礎設施

網路保險的功用

重點回顧

第十一章 零信任的架構標準、框架和指南

政府機關

私營和公共機構

商業廠商

重點回顧

第十二章 未來之路及挑戰

常見的挑戰

技術進步的影響

重點回顧

附錄A 網路模型概述

索引